Информационна сигурност в интернет: правила, опции, сигурност

Много хора не придават сигурност на интернет на стойност, а само малцина го смятат за нещо важно. Отричането на нуждата от защита трябва да излага на риск всички потребители, независимо от целта на използване на компютъра.

Концепция за сигурност

Спазването на безопасността в интернет помага да се запази поверителността, анонимността, целостта на файловете.

Първо трябва да изясните условията за поверителност и анонимност. По-просто казано, поверителността може да бъде обяснена по такъв начин, че никой да не вижда какво прави потребителя в момента, но теоретично е възможно да се установи неговата идентичност. Цялата кореспонденция е криптирана, съответно, само две страни, които участват в диалога, могат да прочетат текста на съобщението. Анонимността трябва да се разбира като невъзможност за идентифициране на потребителя. Ако възникне инцидент, подозрение пада върху огромна група хора.

Много прости действия, които изглеждат безопасни на пръв поглед, не са. Например, когато потребителите публикуват снимки в облака, тя няма да бъде частна. Това се дължи на факта, че когато качвате файл на сървъра, хеш-сумите се сравняват, но не и самите файлове. Така, ако не се спазват правилата за сигурност в интернет и в резултат на това системата е заразена, съществува риск трети страни да имат достъп до тези файлове.

Има четири основни точки, които трябва да бъдат разгледани, за да се разбере напълно концепцията за сигурност и заплахи.

- Активи.

- Инструменти за интернет сигурност.

- Заплахи.

- Нападатели.

Активи - данни, които са ценни за потребителя. Това може да бъде неприкосновеност на личния живот, анонимност, съдържание. Те са тези, които са атакувани.

За да се осигури защита срещу заплахи и нарушители, се използват VPN, Thor, криптиране, двуфакторна автентикация, HTTPS филтри, защитна стена, SSL.

Групата заплахи включва зловреден софтуер, вируси, руткитове, рекламен софтуер, шпионски софтуер, фишинг, визиране, правен контрол и подвизи.

Шпиони, хакери и хакерски групи, колеги, правоприлагащи органи и роднини могат да действат като нарушители.

Инструменти за анонимизиране

Използването на анонимизатори е един от най-лесните начини да скриете вашата идентичност в интернет и да получите достъп до блокиран интернет сайт. За тази цел се използват анонимни сайтове и браузърни приложения. Пример за това е разширението Opera Turbo в браузъра Opera. С натискане на бутона Turbo, потребителят скрива своята самоличност и може да посети абсолютно всички ресурси.

Прокси сървъри - някои компютри с инсталирани програми, които приемат заявки за анонимна връзка със сайтове.

Когато използвате такъв инструмент, трябва да бъдете особено внимателни, защото на всеки прокси сървър има sniffer, който чете абсолютно всичко, което потребителят въвежда. Това може да бъде заплаха за сигурността в интернет.

VPN скрива IP адреса на потребителя, като по този начин осигурява достъп до тези услуги, които са блокирани от доставчиците.

Необходимо е да се разбере, че всички сървъри водят журнали, дори ако е посочено обратното. Когато извършвате оперативни операции за търсене, лесно можете да разберете кой е свързан с VPN.

Основната анонимност прилича на куп от две VPN. Доставчикът вижда връзката към една VPN, но не знае, че заявката се пренасочва към втората. Подобно на Double VPN, има Triple VPN, която използва три възли.

По-сложен пакет за поддържане на информационната сигурност в Интернет е VPN-Tor-VPN. Доставчикът вижда, че VPN е влязъл, а действието се изпълнява от друг ip-адрес. Но е невъзможно да се проследи какво се случва между тях поради използването на Тор.

пръстови отпечатъци

Браузърът е един от най-често използваните начини за де-анонимизиране на потребителя. Събирането на отпечатъци от клиенти се извършва с помощта на javascript.

Тази информация за отдалеченото устройство за по-нататъшно идентифициране на потребителя. Използва се като един от инструментите за сигурност в интернет. Той помага да се разграничи реалният трафик от измама, за да се предотврати кражба на самоличност, измама с кредитни карти. С помощта на пръстовия отпечатък можете да получите повече индивидуална информация, която се счита за нарушение на поверителността на потребителя. Методите на пръстовите отпечатъци предоставят достъп до такива скрити параметри като MAC адреса, уникалния сериен номер на оборудването и др.

Получаването на MAC адреса на мрежовата карта на компютъра дава възможност да се определи най-близкият wi-fi и да се открие местоположението на всеки от тях. За да избегнете риска от разкриване на самоличността си, трябва да използвате инструменти за анонимност.

Избор на силни пароли

Едно от първите правила за сигурност в интернет е използването на сложни пароли. В ефективна парола, набор от символи се използва като идентификатор, включително цифри, букви в големи и малки букви, специални символи и сол (няколко знака, които усложняват паролата).

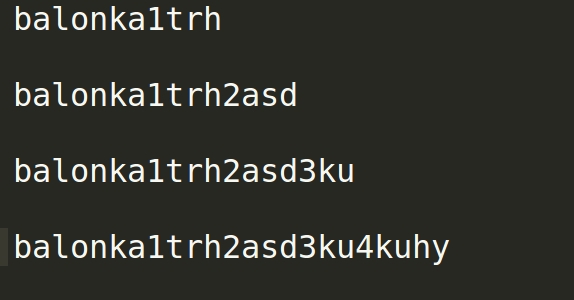

Например до определен момент потребителят е работил с паролата balonka. След известно време сайтът изисква използването на номера. Потребителят добавя необходимите символи - получава balonka11. След известно време той решава да смени паролата и да напише balonka22, след това balonka1122. В този случай паролата става погрешна, а за крекера тези промени са почти без значение. Правилното разполагане на паролата изглежда така:

В този случай ще бъде по-трудно да се намери паролата. Може да се види, че за образуването му се добавят последователно номера и солта. Перфектната парола трябва да е различна от предишната.

Двуфакторна идентификация

Двуфакторно удостоверяване - това са методи за идентифициране на потребителя във всяка услуга. За тази цел се използват два типа удостоверяване на данните. Обикновено първата граница е потребителското име и паролата, а втората е кодът, който идва чрез SMS или електронна поща. Като алтернатива може да се използва друг метод за защита, който изисква специален USB донгъл или потребителски биометрични данни.

Двуфакторната защита не е панацея за отвличане на сметката, а надеждна пречка за хакването. Ако паролата е компрометирана, нападател трябва да получи достъп до мобилен или имейл акаунт, за да влезе в профила. Също така е удобен начин да предупредите собственика за опит за хакерство. Ако телефонът получава съобщения с еднократен код, той сигнализира за влизане в сметката от трети страни.

Вторият защитен фактор за този метод за удостоверяване може да бъде сканиране на пръстови отпечатъци или ретина, модел на сърдечен пулс, електромагнитни татуировки.

Съхраняване на пароли на сайта

Обикновено данните за потребителско влизане се съхраняват в хеширана форма. Когато хакнете сайта, нападателят копира тази информация - лесно е да се декодира. За целта се използват прости методи: софтуер и онлайн услуги.

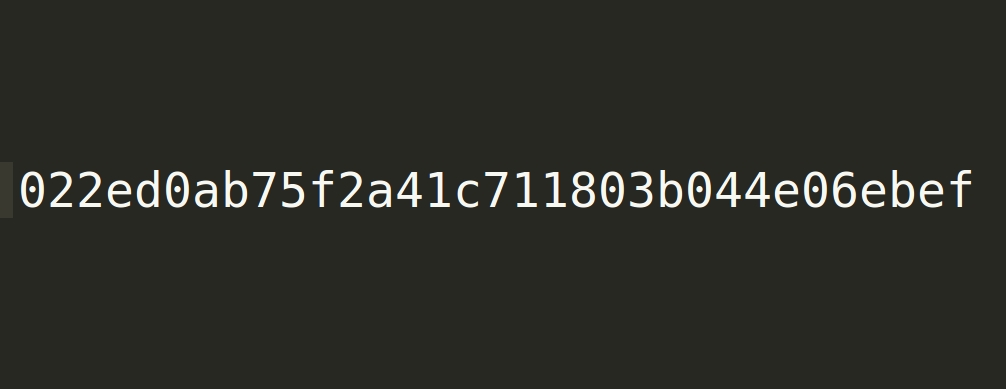

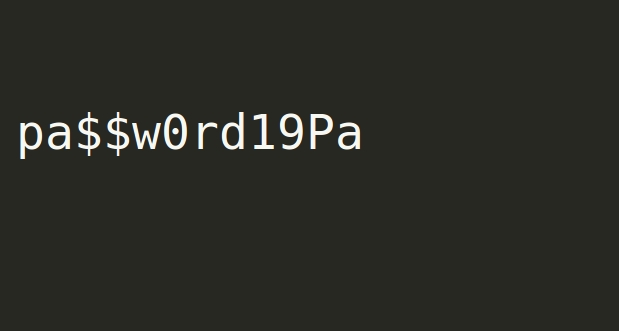

Например

декодиран

Това е доста ефективна парола, ще отнеме около 9 хиляди часа, за да се справи. Той съдържа всички необходими символи, главни и малки букви, цифри. Но поради факта, че информацията се съхранява на сайта в некриптирана форма, ефективността на паролата е с нула.

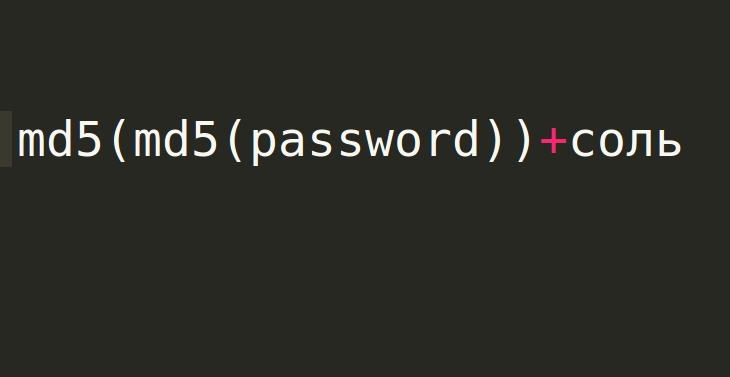

Понякога се използва двойно хеширане.

md5(md5(password)) Резултатът от такава функция не е много по-безопасен, тъй като получаването на първоначалния запис е толкова лесно, колкото с нормалното хеширане. Дори и осоления хеш може да бъде хакнат.

HTTPS протокол

Протоколът https е разширение на http протокола, който се използва за поддържане на криптирането и повишаване на сигурността.

За разлика от http, за който се използва порт 80, порт 443 се използва за https по подразбиране.

Има такива уязвимости.

- Смесете http и https.

- Атакува "Човек в средата".

Когато се използва смесената функционалност на http и https, това може да доведе до информационна заплаха. Ако сайтът е зареден с https, но css и javascript се зареждат чрез некриптиран протокол, нападателят получава данни за HTML страниците по време на зареждането.

Когато се стартира атака „човек в средата“, между клиента и сървъра се вмъква нападател и целият трафик, който той може да контролира по своя преценка, преминава през него.

антивирусен

Антивирусният софтуер е надеждно решение за защита на компютъра от възможни заплахи и атаки. Те осигуряват интернет сигурност за учениците чрез блокиране на потенциално опасни сайтове, несигурни връзки и изтегляния, имейли, софтуер и др. Използва се за защита на личните данни от рансъмуерни програми, фишинг атаки. Има инструменти за интернет сигурност за родители, които ви позволяват да контролирате трафика и да блокирате услуги със съдържание, което е недопустимо за деца.

Тестван софтуер

Най-лесният начин да заразите компютъра е да инсталирате пиратски софтуер или операционна система. Това е една от най-честите причини за заплахата за безопасността на децата в интернет.

Например, потребител сваля пробна версия на програмата, използва я до момента, в който се изисква парола. След това открива пластира, инсталира го и по този начин заразява компютъра. Пиратските програми допринасят за появата на нежелана реклама на екрана, намаляват сигурността на системата, влияят неблагоприятно на производителността на системата. В операционната система има средства за блокиране на файлове или софтуер. В този случай се появява известие, че настройките на интернет защитата не позволяват отварянето на файла.

Посещение на защитени сайтове

Посещаващите сайтове, които имат сертификат SSL, намаляват шансовете да станат жертва на измамници. Наличието на сертификат означава, че предадените данни са криптирани, всички входни данни на формата на сайта са поверителни. След инсталиране на SSL кодиране, протоколът https се активира. Това се показва отляво на адресната лента, обикновено под формата на икона за заключване или „Защитено“.

Посещаването на сертифицирани сайтове не гарантира пълна сигурност. Такива сайтове могат да съдържат връзки със злонамерен код.

курабийки

Абсолютно всеки браузър съхранява „бисквитки“.

Това е текстов файл с информация, съхранявана на компютър. Съдържа данни за удостоверяване, използвани за опростяване на достъпа до услуги, за запазване на потребителските настройки. Приемането на „бисквитки“ позволява на нападателите да получат достъп до профила на жертвата. Това може да повлияе отрицателно върху безопасността на децата в интернет.

С помощта на sniffer, бисквитките се предават, когато се изпращат в отворена http сесия. XSS атаката се използва за атака на уебсайт. Случва се така. Индустриалката инжектира злонамерен код, който се активира, когато се опитате да кликнете върху връзка. Зловредният код открадва съхранените потребителски данни от браузъра, изпраща на сървъра.

Въпреки че се нуждаете от физически достъп до компютъра, за да копирате „бисквитките“, те остават истински вектор на атака. Бисквитките се съхраняват незащитени като SQL база данни. Google Chrome криптира „бисквитките“ в локалното ви хранилище. Това значително усложнява получаването им, но все още остава възможно. Затова се препоръчва да се използват основните начини за запазване на информационната сигурност в интернет: да се използва криптирана връзка, да не се реагира на съмнителни връзки, да се вписват само надеждни ресурси, да се прекрати разрешена сесия чрез натискане на бутона за изход, да не се запазват пароли, да се изтриват запазените бисквитки, да се изчиства кешът на браузъра.

Проверка за хакерство

Съоръженията за съхранение на сигурността в интернет обикновено са доста ефективни, но не изключват възможността за хакване. Често има такива ситуации, когато антивирусната система не съобщава, че достъпът до сметката е получен от трети страни. Затова трябва да го проверите сами.

Има такава услуга, като haveibeenpwned. Той съдържа голяма база данни с имейл адреси, които са попаднали в неприятелски ръце. Ако адресът е компрометиран, потребителят се уведомява съответно.

Друга подобна услуга, leakbase, предоставя по-пълна информация и проверява не само електронната поща, но също така и първото и последното име, първите имена, потребителски имена и ip за хакване.

Ако е установено, че пощата е хакерирана, трябва незабавно да промените паролата.

Honeypot

За да обърка нападателя, можете да използвате hanipot. Това е показалец, съдържащ неверни данни, които хакерът ще търси. Тя помага да се събере информация за поведението на хакерите и методите на влияние, което позволява да се определи стратегията на нападателя, списъкът на средствата за поражение. Може да се използва като специален сървър или мрежова услуга.

Honipot и системата за мониторинг помагат да се идентифицира фактът на хакването. Често такива инструменти са доста скъпи, но неефективни. Услугата canarytokens.org решава проблема за идентифициране на факта на хакване. Той използва фалшиви ресурси, като документи или домейни. Когато се опитате да отворите някоя от тях, се изпраща заявка, чрез която потребителят научава за изтичането. Най-простата реализация е Word документ, наречен парола с пароли и друга псевдоинформация.